Сегодня каждый, кто хоть немного следит за IT-сферой, знает мантру: «OpenVPN и WireGuard мертвы, используйте VLESS с XTLS-Reality». Это действительно самый популярный и рабочий на данный момент ответ на внедрение систем ТСПУ (Технические средства противодействия угрозам).

Но в игре в кошки-мышки с Роскомнадзором нельзя полагаться только на один инструмент. Системы глубокого анализа трафика (DPI) постоянно обучаются. Что мы будем делать, если (или когда) алгоритмы научатся вычислять и блокировать даже самые продвинутые реализации VLESS? Давайте разберем альтернативные пути обхода, протоколы маскировки и заглянем в будущее интернет-цензуры.

- Почему VLESS + Reality сейчас в топе? (Краткий ликбез)

- Альтернативы VLESS: Чем еще пробивать файрволы?

- 1. AmneziaWG (Мутировавший WireGuard)

- 2. Trojan

- 3. Shadowsocks + Плагины (Cloak / v2ray)

- Искусство камуфляжа: Под что выгоднее всего маскироваться?

- Что можно придумать еще? Взгляд в будущее

- Резюме

- 🛡 Будьте на шаг впереди цензуры

Почему VLESS + Reality сейчас в топе? (Краткий ликбез)

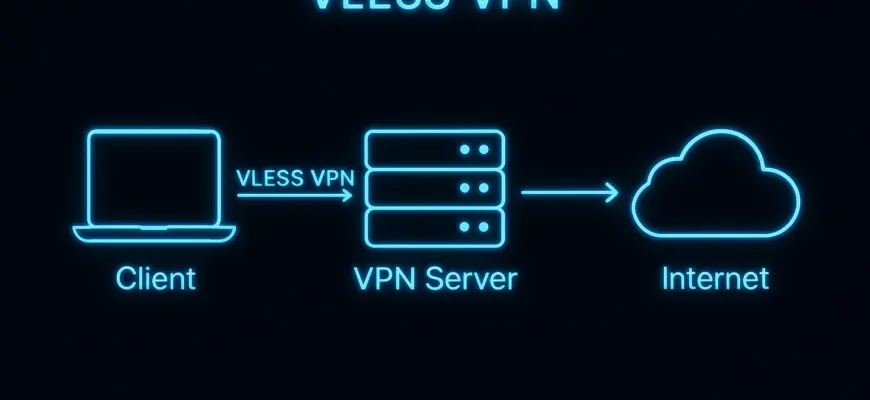

Обычный VPN создает зашифрованный туннель, у которого есть свой уникальный «почерк» (размер пакетов, тайминги, хэндшейки). DPI видит этот почерк и обрывает соединение.

Протоколы семейства Xray (VLESS/VMess) пошли другим путем: они не просто шифруют данные, они маскируют их под обычный HTTPS-трафик. Технология XTLS-Reality позволяет вам «прикинуться», что вы подключаетесь не к своему заграничному серверу, а, например, к сайту Microsoft или Samsung. Провайдер видит легальный TLS-запрос к крупному ресурсу и пропускает его.

Но свет клином на VLESS не сошелся. Что еще есть в арсенале инженеров?

Альтернативы VLESS: Чем еще пробивать файрволы?

1. AmneziaWG (Мутировавший WireGuard)

Оригинальный WireGuard блокируется в РФ на раз-два по фиксированным заголовкам пакетов. Разработчики проекта Amnezia создали форк (ответвление) протокола, в котором реализовали обфускацию (запутывание) заголовков.

- Как работает: Он изменяет размеры пакетов и магические байты (magic bytes), из-за чего ТСПУ перестает узнавать сигнатуру WireGuard.

- Плюсы: Невероятно быстрый, отлично подходит для роутеров и мобильных устройств, так как работает поверх UDP.

- Минусы: Это временное решение. DPI-системы могут научиться анализировать паттерны трафика и блокировать его по поведенческим признакам.

2. Trojan

Прямой предок VLESS. Его философия проста: «Не нужно шифровать трафик так, чтобы он выглядел как зашифрованный не пойми чем. Нужно шифровать его так, чтобы он выглядел как HTTPS».

- Как работает: Если к серверу Trojan обращается не авторизованный VPN-клиент, а, скажем, сканер цензора, сервер притворяется обычным веб-сайтом и отдает реальную веб-страничку.

- Минусы: Он более уязвим к активному зондированию (Active Probing) со стороны продвинутых файрволов, чем современные связки с Reality.

3. Shadowsocks + Плагины (Cloak / v2ray)

Сам по себе Shadowsocks (даже с шифрованием AEAD 2022) в Китае и РФ уже вычисляется по энтропии трафика. Но если обернуть его в плагин вроде Cloak, ситуация меняется. Cloak защищает сервер от обнаружения и позволяет маскировать трафик под легальный стриминг или веб-серфинг.

Искусство камуфляжа: Под что выгоднее всего маскироваться?

Выбор сайта для маскировки (SNI домена) — это половина успеха. Если вы замаскируете свой трафик под сайт Пентагона или неизвестный корейский форум, DPI сочтет это подозрительным: почему пользователь из Самары внезапно качает гигабайты данных с сайта Минздрава США?

Идеальные домены для маскировки (Steal SNI):

- Стриминговые сервисы и CDN: Трафик под маской серверов Apple (icloud.com), Microsoft (update.microsoft.com) или крупных CDN-сетей (Cloudflare, Akamai) выглядит максимально естественно. Провайдеры привыкли, что пользователи качают оттуда большие объемы данных непрерывным потоком.

- Игровые серверы: Отличная идея для маскировки UDP-трафика. Никого не удивит плотный поток пакетов, если он идет на IP-адреса серверов Steam или популярных онлайн-игр.

- WebRTC и QUIC: Протокол QUIC (HTTP/3) работает поверх UDP и используется сервисами Google (в том числе YouTube). Маскировка VPN-туннеля под QUIC-соединение — одно из самых перспективных направлений прямо сейчас.

Что можно придумать еще? Взгляд в будущее

Борьба меча и щита продолжается. Если DPI научатся вскрывать HTTPS-маскировку, индустрии придется переходить к более радикальным архитектурным решениям.

- CDN-роутинг (WebSockets через CDN): Использование сетей доставки контента (например, Cloudflare Workers) в качестве прокси. Трафик идет на легальный IP-адрес Cloudflare, а уже их внутренние алгоритмы перенаправляют его на ваш скрытый сервер. Заблокировать такой трафик можно только вместе со всем Cloudflare, что приведет к падению половины интернета.

- Полиморфный трафик (с помощью ИИ): Направление, которое пока только зарождается. Использование алгоритмов машинного обучения для изменения паттернов трафика в реальном времени. Нейросеть на клиенте и сервере синхронно меняет размер пакетов и тайминги задержек, создавая абсолютный хаос для анализаторов ТСПУ.

- Скрытые туннели через DNS (DNS over HTTPS): Пропуск трафика через запросы к DNS-серверам. Скорость при этом отвратительная, но заблокировать этот канал, не сломав работу интернета в стране, практически невозможно.

Резюме

Универсальной «серебряной пули» не существует. Любой протокол может быть заблокирован, если на него направят достаточно вычислительных мощностей.

Именно поэтому мы в AnonShield не ограничиваемся одной технологией, а строим адаптивную инфраструктуру. Мы используем передовые реализации VLESS и постоянно тестируем новые методы обструкции трафика на уровне ядра Linux и конфигурации сети, чтобы наши узлы оставались невидимыми для радаров провайдеров. Главное правило современного интернета — быть на шаг впереди цензора.

🛡 Будьте на шаг впереди цензуры

Битва с алгоритмами ТСПУ — это марафон, а не спринт. Методы глубокого анализа трафика меняются каждую неделю, и то, что работало вчера, может перестать маскировать ваш трафик уже завтра.

Чтобы не остаться без свободного интернета в самый неподходящий момент, присоединяйтесь к нашему комьюнити в Telegram. Мы не спамим, а публикуем только самое важное:

- Радары блокировок: оперативные сводки о том, за какие протоколы и сервисы РКН взялся сегодня.

- Апдейты под капотом: новости об обновлениях наших серверов, смене SNI-доменов для маскировки и внедрении новых фич.

- Техническая база: лайфхаки по настройке клиентских приложений (v2rayNG, Nekobox) и выжиманию максимума скорости из вашего соединения.

📢 Читать новости и инсайды: Канал AnonShield VPN

💬 Обсудить методы обхода и задать вопросы: Наш уютный чат

🤖 Подключить неуязвимый VPN в два клика: @anonshield_vpn_bot